Incertidumbres de la ciberseguridad corporativa

Los ciberataques son cada vez más sofisticados y, sobre todo, más habituales. Se han convertido en una parte importante de nuestro día a día, pero las empresas no siempre les dan el valor necesario. Sin embargo, en un entorno hiperconectado como el actual, se hace imprescindible que las compañías asuman esta responsabilidad y apuesten por los sistemas necesarios para garantizar la seguridad de los datos, ya que un ataque de este tipo tiene un impacto económico y reputacional, que va mucho más allá del puramente tecnológico.

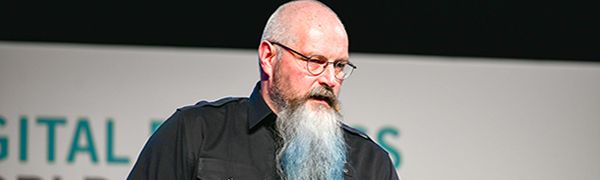

Chris Roberts es experto en Ciberseguridad Corporativa y uno de los principales líderes de la industria. Desde su puesto como Chief Security Architect de Acalvio Technologies, Roberts y su equipo diseñan soluciones basadas en predicciones y engaños para detectar ataques en las redes empresariales, industriales y gubernamentales.

Una de sus principales obsesiones es la creciente dependencia que los humanos están adquiriendo con respecto a las máquinas. Durante su intervención en el Digital Enterprise Show 2018 mostró su preocupación por el lento movimiento que ha iniciado la sociedad hacia la integración con los sistemas. “Sabemos que estamos buscando una integración de al menos el 80% en los próximos 20 años”, afirmó.

Sus reflexiones han sido publicadas en diversos medios como la CNN, The Washington Post, Business Insider, USA Today, Forbes, Newsweek, o BBC News.

FEDERICO FERNÁNDEZ DE SANTOS: Durante el simposio “Characterizing the Gap between strategy and implementation”, celebrado recientemente en Boston, algunos profesores de MIT señalaron que en el ámbito de la ciberseguridad es más fácil destruir que construir, y que el uso de la Inteligencia Artificial en el mundo hacker puede representar un crecimiento exponencial. ¿Está de acuerdo con estos planteamientos? ¿Hasta qué punto son estimulantes los retornos financieros para quienes hacen de la delincuencia digital su modus vivendi?

CHRIS ROBETS: En nuestra industria el dinero es importante, pero no lo más importante. A la mayoría de los que trabajamos en el ámbito tecnológico lo que más nos motiva es la capacidad de innovar. La innovación en nuestro sector se basa, entre otras cosas, en poder contemplar algo y desarrollar vías que lo hagan más efectivo y eficiente, incluso buscando nuevas utilidades y aplicaciones.

Bajo mi punto de vista, la capacidad de innovar supera los aspectos financieros. Pero, desafortunadamente, este argumento funciona para los dos bandos, es decir, para quien defiende y también para quien ataca. Los criminales siempre están intentando introducirse de algún modo para robar datos y realizar actividades delictivas. Estas actividades podrían recibir el apelativo de destructivas, aunque en última instancia el proceso no se haya destruido del todo.

Si comparamos este proceso con una partida de ajedrez, nos damos cuenta de que el que defiende se enfrenta a un importante problema, porque no tiene todas sus piezas en el tablero. Es más, carece de figuras fundamentales como, por ejemplo, la reina. Sin embargo, quien ataca tiene todas las piezas y, además, bien colocadas. Con esto quiero decir que quienes atacan pueden organizarse mejor, ser más dinámicos y, además, -y aquí es donde se pone interesante- construir un mejor ataque que la defensa que se puede plantear.

Son muchos los expertos del sector que aseguran ser capaces de solucionar los problemas a los que nos podemos enfrentar. Personas que se muestran convencidas de poder protegernos de atacantes. Pero la realidad es que, en los últimos 30 años hemos fracasado en este empeño, y cada día perdemos datos e información relevante.

Actualmente, los atacantes tienen mayor superficie para ejercer su actividad. Hace 25 años, únicamente podían robar datos entrando en el ordenador central y, para ello, debían atravesar físicamente la puerta de la empresa. Hace 20 años ese ordenador central migró a los PCs y ordenadores de sobremesa, que ofrecían una mayor superficie para atacar. Hace 15 años aparecieron las redes, hace 10 la portabilidad, hace cinco años se produjo una revolución tecnológica a nivel mundial y un importante porcentaje de los trabajadores comenzó a llevarse a casa los dispositivos de la oficina y a la oficina sus ordenadores personales para poder trabajar desde allí. Pero hace dos años esta situación experimentó un vuelco con la llegada del Internet de las Cosas. Ahora los teléfonos inteligentes leen los mails y hasta se comunican con el microondas para que este comience a calentar el café… Las zonas de contacto a través de las cuales se nos puede atacar han crecido tanto que han hecho el trabajo mucho más difícil, y no somos capaces de defendernos con efectividad.

El agresor también ha de tener iniciativa, ya que ahora tiene muchísimas más vías por las cuales puede acceder, y esto le hace todavía más efectivo, pero lo habitual es que los cibercriminales tiendan a ser vagos a la hora de construir herramientas que puedan ser utilizadas la mayor cantidad de veces posible y de la forma más sencilla, para maximizar así los beneficios.

F.F.S.: Entonces, ¿se trata de una industria básicamente reactiva, aunque esa reacción deba plantearse lo más rápido posible?

C.R.: Sí, se podría decir que a día de hoy somos una industria reactiva, aunque esto no debería ser así. Estamos intentando transformar determinados elementos en progresivos y predictivos, y también se está empezando a analizar la Inteligencia Aumentada -odio utilizar la palabra Inteligencia Artificial, porque considero que aún no la tenemos- con el objetivo de aplicar machine learning avanzado, o aumentado.

Sin embargo, en este momento somos reactivos, básicamente porque se nos ha puesto en esa posición. Parte del trabajo que realizamos en Acalvio se centra en ser más predictivos y también en intentar ser más proactivos. No somos la única empresa que está adoptando esta estrategia, ya que cuando un atacante actúa lo más importante es saber qué elementos se pueden automatizar desde la perspectiva de la defensa para ponerle todas las trabas posibles. Tenemos que hacer un esfuerzo grande para llegar a ser predictivos, ya que los atacantes descubiertos cambian sus tácticas.

Afortunadamente, cada vez hay más herramientas y tecnología para ayudarnos a cambiar las tácticas y que seamos más efectivos en la defensa, y también están apareciendo numerosas técnicas de análisis conductual en este ámbito.

Construir un sistema que reacciona solo ante ciertos patrones no es probablemente lo más eficiente desde el punto de vista de la seguridad, mientras que si instalamos un sistema de Inteligencia Aumentada, los resultados serán mejores y más efectivos, aunque obviamente nunca serán perfectos. El verdadero problema es que muchas compañías ni siquiera han comenzado a instalar este tipo de sistemas. Es sorprendente la cantidad de organizaciones que desconocen las herramientas que tienen a su alcance para evitar ataques y proteger sus datos internamente.

Según revelan las últimas estadísticas relacionadas con este sector, solo el 24% de las organizaciones analiza sus sistemas internamente. Sin embargo, se sorprenden cuando descubren que han tenido un atacante dentro durante de 200 días sin saberlo. Lo que ocurre, esencialmente, es que hemos olvidado hacer las cosas más simples: hemos dejado de educar las a personas, hemos dejado de eliminar los defectos de los sistemas, hemos dejado de hacer cosas tan sencillas como analizar nuestros registros, etc.

F.F.S.: El financiero es uno de los sectores más sensibles en cuanto a seguridad. ¿Cómo está la situación en este entorno?

C.R.: Los grandes bancos cuentan con tecnologías increíbles. Tengo buenos amigos dentro de sus estructuras y me cuentan que tienen equipos dedicados básicamente a defender sus entornos, pero no solo eso, sino que también trabajan de forma proactiva y salen al exterior para entender lo que está ocurriendo a su alrededor. La capacidad de conocer qué tipo de tecnología se está utilizando y cuáles son las herramientas que pueden ser utilizadas para atacar los datos bancarios es esencial. No podemos olvidar que quienes atacan a los bancos suelen utilizar sistemas muy sofisticados.

Desde otra perspectiva, pero también dentro del sector financiero, se encuentran las nuevas empresas emergentes, las llamadas fintech. Muchos de los agresores entran a través de ellas y las cifras asustan, porque el 65% de las organizaciones que se dedican al sector fintech reconocen que no habían considerado aspectos de seguridad.

Es un problema de perspectiva emprendedora, porque si alguien está construyendo una aplicación para, por ejemplo, crear una red de brokers de hipotecas, el emprendedor quiere que esta aplicación salga al mercado lo antes posible. Es probable que al principio solo se incluyan las medidas de seguridad básicas para cumplir con la regulación, pero no hay que olvidar que los riesgos en este sector son muy elevados.

Es muy habitual que este tipo de empresas opten por utilizar códigos abiertos descargados de diferentes librerías y repositorios y, de esta forma, se va construyendo un sistema a modo de rompecabezas que depende de terceras partes sobre las cuales no se tiene ningún control. Esta forma de actuar puede ser magnífica el primer día de funcionamiento, pero al poco tiempo las piezas de ese rompecabezas comienzan a necesitar actualizaciones que el personal técnico y los desarrolladores no tienen controladas. Por eso, es normal que se incluyan imperfecciones que acaben por afectar a la aplicación. Hay numerosos ejemplos de este tipo en la industria.

F.F.S.: El tamaño también resulta determinante, porque si bien las grandes corporaciones cuentan con recursos de sobra para defenderse, las pequeñas y medianas empresas no dedican atención suficiente a estos aspectos…

C.R.:¡Totalmente cierto! Las causas son múltiples. Por experiencia personal puedo asegurar que muchas de las start-ups que he conocido se encuentran bajo una tremenda presión. Desde la perspectiva empresarial, estas han pedido prestado grandes cantidades de dinero a los inversores, y su modelo de negocio se basa en el retorno de sus inversiones con beneficios. En muchos casos, las soluciones son tan prohibitivas que ni siquiera se plantean adquirirlas.

Existen muchos profesionales que pueden colaborar con las empresas en este aspecto, incluso hay servicios de consultoría virtual, pero para conseguir la máxima eficiencia las empresas deben realizar las preguntas adecuadas, y no están educadas para ello.

Existen muchos profesionales que pueden colaborar con las empresas en este aspecto, incluso hay servicios de consultoría virtual, pero para conseguir la máxima eficiencia las empresas deben realizar las preguntas adecuadas, y no están educadas para ello.

Todos nosotros, como miembros de la industria de seguridad, hemos hecho un trabajo adecuado, pero deberíamos haber mirado más allá de nuestras especialidades habituales. Conocemos en profundidad el sector financiero, estamos empezando a trabajar con el sanitario y también comenzamos a acumular información sobre sectores de infraestructuras críticas, pero hay una inmensa red de pymes y otros entornos verticales con los que no sabemos cómo ponernos en contacto. Se trata de un problema gravísimo, porque no tenemos forma de comunicarnos para explicarles la importancia que tienen determinados aspectos en el ámbito de la seguridad.

Hay una idea muy extendida, y es que los ataques de cibercriminales les ocurren a otros, nunca a uno mismo. Las personas deben abandonar esa conducta, dejar de esconder la cabeza y poner medidas que garanticen algún tipo de seguridad, aunque sea mínima.

F.F.S.: Usted es Chief Security Architect de una empresa puntera en ciberseguridad, Acalvio. ¿También están notando allí esa tremenda carencia de recursos humanos de la que se quejan tantas empresas? ¿Qué se puede hacer al respecto?

C.R.: Hace cinco años, y ante esta situación, algunos compañeros comenzaron a dirigirse a los entornos universitarios. En Estados Unidos, por ejemplo, el gobierno federal ha tomado iniciativas efectivas, y la mayoría de las agencias de seguridad nacional -NSA, FBI, CIA o DEA- trabajan con organizaciones y universidades para incorporar a estudiantes, pero es un proceso que tarda mucho tiempo y que no es nada fácil.

Las estadísticas nos indican que actualmente nos faltan entre medio y un millón de técnicos. Esta cifra seguirá aumentando, y en el año 2020 necesitaríamos entre un millón y medio y tres millones y medio de especialistas en nuestro campo. Sin embargo, el objetivo no es solo conseguir atraer a más personas a esta actividad, sino también ser más inclusivos y asegurarnos de transmitir formación y entrenamiento de forma efectiva. Yo, personalmente, estoy en contra de los certificados otorgados por organizaciones dedicadas a la formación teórica organizada. Este tipo de escuelas prometen salarios elevados a los alumnos que hayan pasado por sus aulas, pero a la hora de incorporarse al mercado laboral la realidad es muy diferente.

La mayoría de los profesionales que trabajan en esta industria buscan personal con experiencia, y los alumnos de estas escuelas no siempre la tienen, por lo que se entra en una especie de círculo vicioso. En general, nos esforzamos por encontrar perfiles que estén dispuestos a mirar debajo de las alfombras. Personas curiosas que cuando vienen a la entrevista nos cuentan que se han quedado despiertos hasta las tres de la mañana porque han decidido desmontar un widget para saber cómo funcionaba y, después, lo han reconstruido de una forma más eficiente.

Personalmente, estos perfiles me resultan mucho más atractivos que los de alguien que me enseñe seis títulos que demuestren que ha pasado diferentes cursos. El factor práctica y el perfil del sujeto son fundamentales a la hora de trabajar en este sector. Pero la curiosidad es también un elemento muy importante para desempeñar la labor de especialista en seguridad cibernética.

Una prueba que habitualmente me gusta hacer a las personas que entrevisto es pedirles que busquen 10 formas diferentes de sacar el té de la taza que tienen delante. Quiero ver su forma de pensar, y creo que esto es algo que nos ocurre a todos los que nos dedicamos a contratar gente para este campo. Podemos enseñar la tecnología, pero lo que no se puede enseñar es la curiosidad, y pienso que, en realidad, esa actitud es la que hace que el mundo se mueva. Jugamos una constante partida de ajedrez con quienes nos atacan y, a veces, debemos realizar movimientos no convencionales para defendernos.

F.F.S.: La nube adquiere cada día más importancia. En ella se pueden realizar agregaciones defensivas, ya que hay mucha gente involucrada. Por otro lado, que otros tengan acceso a tus “secretos” sigue siendo algo psicológicamente difícil de admitir. ¿Qué opinión le merece la nube?

C.R.: Mi idea de la nube ha cambiado bastante a lo largo de los años. El origen de esta tecnología es curioso, porque en realidad es fruto de un exceso de centros de datos. Se habían construido más de los que se necesitaban, y se pensó que sería muy beneficioso juntarlos todos y presentarlo como un nuevo concepto.

Al principio únicamente se vendía almacenamiento en la nube y, por lo tanto, el concepto de seguridad apenas entraba en la ecuación. Pero hay que tener en cuenta que el factor mitigación del riesgo es muy importante para las organizaciones. Si una empresa tiene todos sus datos reunidos entre cuatro paredes, ella es la única responsable del riesgo. Sin embargo, se puede encargar el almacenamiento a otra organización que también se haga responsable de los posibles daños y, de esta forma, los propietarios de los datos mitigan su riesgo. Desafortunadamente, las medidas de protección en muchas ocasiones no son las más adecuadas.

En la actualidad, las grandes organizaciones que ofrecen servicios en la nube cuentan con una gran variedad de servicios que pueden utilizar para protegerse. AWS (Amazon Web Services) tiene una capacidad muy importante de “containerización” (acumulación de datos en contenedores seguros) para credenciales, identidades, segmentación y separación. En Acalvio estamos construyendo sistemas para unir esos contenedores en la nube, que incrementan la seguridad de forma tremenda.

Retomando el tema de las pymes, estas tienen que ser educadas para realizar las preguntas adecuadas respecto a estos temas. Deben ser conscientes de que no están adquiriendo un aparato tangible (un firewall, un sistema de detección de intrusión o un sistema preventivo), sino contratando servicios globales por los que deben pagar mensualmente. Lo positivo es que de esta forma se pueden consolidar todos los servicios de seguridad, lo negativo es que si una parte de ese servicio se estropea, todos tus datos pueden resultar expuestos. Un ejemplo clásico es Amazon S3 (servicio de almacenamiento en la nube basado en arquitectura de objetos de distintos tipos como documentos, archivos comprimidos zip o rar, archivos multimedia, etc.). Todo el mundo estaba encantado por la cantidad de almacenaje que ofrecía, pero no se pensó mucho en la seguridad, y se han registrado algunos casos de acceso.

Bajo mi punto de vista la gran ventaja de estos servicios consolidados es la capacidad potencial que tienen de formar parte de un clúster; esta es una gran característica de la naturaleza humana, porque creamos una aldea que pasa a ser un pueblo, y después una ciudad. De esta forma parece que, potencialmente, somos más capaces de defendernos de una invasión, pero si alguien penetra todos nos vemos afectados.

F.F.S.: Acalvio está creciendo a gran velocidad. ¿Hacia dónde va la compañía y cuáles son sus objetivos estratégicos?

C.R.: Todo el concepto de deception technology (tecnología del engaño) es relativamente simple. Tenemos un gran equipo reactivo que, siendo honestos, ha fracasado casi siempre ante habilidades medianamente decentes para atacar. El objetivo es crear una tecnología que engañe a los atacantes y que pueda camuflarse adecuadamente dentro de una organización. De esta manera, podremos aumentar nuestras oportunidades frente a los atacantes; las compañías tienen que entender que siempre se va a poder abrir una brecha en alguno de sus ordenadores. La labor de la persona que ataca es incrementar y escalar este ataque para poder saltar al siguiente ordenador. Pero si conseguimos crear una deception technology adecuada, capaz de camuflarse con el resto del entorno, el atacante se encontraría con 10 caminos diferentes que le impedirían averiguar cuál de ellos lleva al ordenador legítimo de la organización y cuál hace saltar todas las alarmas en el momento de entrar. Ese es nuestro objetivo.

Poco a poco nos vamos acercando a la meta. De hecho, ya hemos creado un sistema de estas características en entornos tradicionales, y también lo estamos construyendo en la nube. Hemos tenido mucha suerte al poder asociarnos con los proveedores de servicios más importantes y lo estamos implantando.

En el entorno del Internet de las Cosas y en el sector industrial, los retos son inmensos. ¿Cómo llegamos a ellos? ¿Cómo conseguimos crear tecnologías del engaño en el ámbito del Internet de las Cosas, en los controles industriales, en la industria del transporte o en la naval?

En muchos casos, la innovación que están generando estos sectores facilita nuestra labor. Algunos compañeros están trabajando en Detroit con la industria de la automoción, que está innovando mucho en el ámbito de los vehículos autónomos. Nos hemos puesto en contacto con los proveedores de servicios en la nube para incluir nuestros servicios en lo suyos, incrementando así la seguridad al pasar de una posición reactiva a una proactiva. Se trata de un paso que, aunque no es necesariamente predictivo, mejora la situación.

F.F.S.: Hay un tema que usted plantea continuamente: el futuro de la computación. ¿Por qué le resulta tan apasionante hablar de ello?

C.R.: La raza humana ha acelerado su consumo de tecnología, y estamos absorbiendo las nuevas herramientas casi más deprisa de lo que somos capaces de crearlas, pero hay quien argumenta que no estamos teniendo en cuenta las consecuencias. Es algo que se puede observar claramente en todos los temas relacionados con la privacidad, con los ataques, con la cantidad de sistemas vulnerables que estamos incorporando a nuestros hogares…

Tengo un amigo que se ha comprado un coche este año con un software que ya está prácticamente obsoleto. El motor puede durar 25 años, pero la tecnología que incluye el automóvil únicamente unas horas.

Si observamos con detenimiento el desarrollo de las tecnologías financieras, del Internet de las Cosas, de la microbiología, de la nanotecnología, en definitiva, del lado consciente de la sociedad, lo primero que se nos viene la cabeza es: ¿a dónde vamos?

Cada vez hay más sistemas, más tecnología, más edificios, más problemas medioambientales… llevamos 25 años intentando descubrir passwords y todavía no hemos descubierto ninguno. Como observador, y como alguien que está en el medio, lo interesante, y lo preocupante a la vez, es: ¿a dónde vamos a llegar? Estamos incorporando tecnología continuamente y apenas reflexionamos sobre cómo podemos defendernos.

Desconocemos cuáles son las preguntas adecuadas que debemos realizar. El reto es averiguar cuáles son, sobre todo viendo todo lo que está por llegar. ¿Educamos más a los usuarios? ¿Adoptamos una postura más distópica (opuesta a la utópica)? Si como usuario no eres capaz de cuidar de ti mismo, ¡nosotros te cuidaremos!

Las preguntas que podemos llegar a plantearnos no se acaban nunca, ¡es una locura! Viendo los avances que se están generando en nanotecnología a la hora de monitorizar la salud, nos damos cuenta del potencial que tiene. Ahora bien, es una tecnología que se puede hackear con un equipo que cuesta 100 dólares y que se puede comprar online. Quiero decir que estamos utilizando con ligereza sistemas electrónicos que pueden afectar a nuestro organismo y causarnos importantes daños, pero no somos conscientes de las consecuencias. Y lo mismo ocurre en otros entornos como, por ejemplo, el de las fintech.

Actualmente me encuentro trabajando en un experimento que permite captar señales del cerebro mediante monitores EEG (Electroencefalograma) instalados en unas gafas. Esas señales se pueden mapear y construir una arquitectura tridimensional que permite encender un ordenador sin necesidad de utilizar la clave, únicamente con la mirada. Se podría hacer lo mismo con un teléfono o con un coche. Extrapolando, podríamos decir que somos capaces de trasladar la consciencia a un microchip. Pero, ¿qué impacto puede tener esto en el control de las cosas que tanto apreciamos? ¿Qué es lo que fundamentalmente nos define como humanos?

Entrevista con Chris Roberts, Chief Security Architect en Acalvio Technologies.

Texto publicado en Executive Excellence nº149 jun. 2018.

Últimos artículos